Verschlüsselung innerhalb SwyxWare

Zur eigentlichen Mediendatenübertragung zwischen zwei Endpunkten wurde bisher das RTP (Real-Time-Transport Protocol) verwendet. Ein Endpunkt kann innerhalb des Verschlüsselungsszenarios ein SwyxIt!, SwyxPhone, ConferenceMgr, LinkMgr, Gateway oder ein Endgerät eines Drittherstellers sein. Mit SRTP ist es nun möglich Mediendaten verschlüsselt und authentifiziert zu übertragen. SRTP baut auf RTP auf und verschlüsselt den Datenstrom mit dem Verschlüsselungsalgorithmus AES (Advanced Enrcyption Standard).

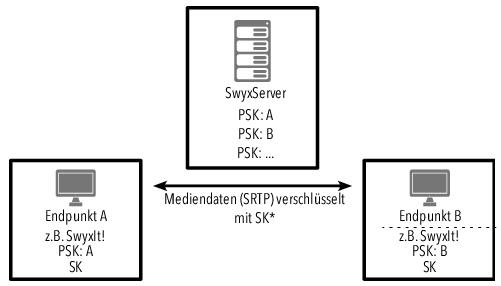

Damit eine gesicherte Kommunikation mittels SRTP erfolgen kann, muss zwischen SwyxServer und dem jeweiligen Endpunkt ein gemeinsamer Schlüssel festgelegt werden, der sogenannte „PreSharedKey“ (PSK).

Vergabe der Schlüssel (PreSharedKeys) durch SwyxServer

SwyxServer verteilt bei Anmeldung eines Endpunktes jeweils einen Schlüssel (PSK). Endpunkt A erhält PSK „A“ und Endpunkt B PSK „B“.

Für alle Endpunkte, welche die SwyxWare Datenbank nutzen (z. B. SwyxIt!, PhoneMgr, ConferenceMgr, LinkMgr, Gateway) erzeugt und verteilt SwyxServer automatisch einen PreSharedKey. Bei jeder erfolgreichen Anmeldung eines Endpunktes wird jeweils erneut ein Schlüssel generiert und verschlüsselt an den Endpunkt verteilt.

Manuelle Schlüsselvergabe

Ausnahmen bei der automatischen PSK-Verteilung sind Endgeräte von Drittherstellern. Hier erfolgt keine automatische Schlüssel-Vergabe durch SwyxServer. In diesen Fällen muss der Schlüssel manuell am Endgerät (z. B. über ein Web-Interface) hinterlegt werden. Außerdem muss er in den Eigenschaften des Benutzers, der dieses Endgerät nutzt, konfiguriert werden. Siehe auch Registerkarte „Verschlüsselung“.

Manuell müssen auch die Schlüssel für einen SwyxLink-Trunk und einen SIP-Link angelegt werden. Bei einem SwyxLink-Trunk muss dieser entsprechend auf beiden SwyxServer-Seiten gesetzt werden; bei einem SIP-Link zum einen auf SwyxServer-Seite, zum anderen auf Providerseite.

Der anschließende Schlüsselaustausch per MIKEY sowie die Verbindung per SRTP erfolgt bei den Endpunkten die manuell einen Schlüssel erhalten genauso wie bei den Endpunkten die automatisch einen PSK beziehen.

Schlüsselaustausch per MIKEY

... erzeugt einen Sitzungsschlüssel SK (Zufallsschlüssel), verschlüsselt diesen mit PSK „A“ und sendet ihn an SwyxServer. | ... entschlüsselt SK mit PSK „A“ und verschlüsselt SK erneut mit PSK „B“. Anschließend sendet er SK verschlüsselt mit PSK „B“ an Endpunkt B. | ... entschlüsselt SK mit PSK „B“. |

Der Endpunkt, von welchem der Ruf ausgeht (hier: Endpunkt A), erzeugt einen Sitzungsschlüssel (SessionKey (SK)). Der sichere Austausch des Sitzungsschlüssels wird durch das Protokoll MIKEY (Multimedia Internet KEYing) gewährleistet. Dieser Sitzungsschlüssel wird von SRTP genutzt, um den Datenstrom zu verschlüsseln.

Verbindung per SRTP

Die Mediendaten werden per SRTP verschlüsselt. Ein Abhören und Mitschneiden von Gesprächen ist somit nicht möglich.

Verschlüsselung ist abhängig von Einstellungen der Endpunkte

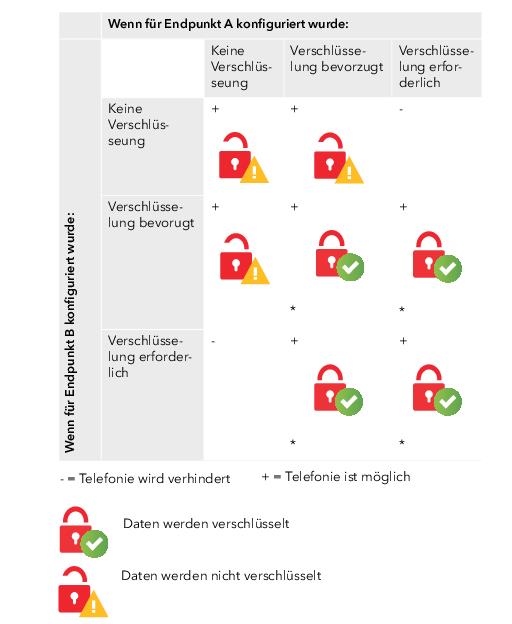

Ob ein Ruf zustande kommt und ob er entsprechend von Endpunkt zu Endpunkt (z. B. von SwyxIt! zu SwyxIt!) verschlüsselt wird, hängt in letzter Instanz von den Verschlüsselungseinstellungen innerhalb der Benutzereigenschaften ab:

*Es wird vorausgesetzt, dass der Endpunkt Verschlüsselung unterstützt.

Zuletzt geändert am: 14.08.2020